วิธีแฮ็คฐานข้อมูล

ผู้เขียน:

Judy Howell

วันที่สร้าง:

26 กรกฎาคม 2021

วันที่อัปเดต:

23 มิถุนายน 2024

เนื้อหา

ในบทความนี้: การใช้การฉีด SQLPirater ของรหัสผ่านฐานข้อมูลการใช้ช่องโหว่ในฐานข้อมูล 7 การอ้างอิง

วิธีที่ดีที่สุดเพื่อให้แน่ใจว่าฐานข้อมูลของคุณได้รับการปกป้องจากแฮกเกอร์คือคิดเหมือนแฮ็กเกอร์ หากคุณเป็นคนหนึ่งคุณต้องการค้นหาข้อมูลประเภทใด คุณจะหาพวกเขาได้อย่างไร มีหลายประเภทของฐานข้อมูลและวิธีการแฮ็คที่แตกต่างกัน แต่แฮกเกอร์ส่วนใหญ่จะพยายามค้นหารหัสผ่านหรือเปิดโปรแกรมที่หาจุดอ่อนของฐานข้อมูล ถ้าคุณรู้สึกพอใจกับคำสั่ง SQL และมีความรู้พื้นฐานเกี่ยวกับวิธีการทำงานของฐานข้อมูลคุณอาจแฮ็คหนึ่ง

ขั้นตอน

วิธีที่ 1 ใช้การฉีด SQL

- ถามตัวเองว่าฐานข้อมูลมีความเสี่ยงหรือไม่ คุณจะต้องมีความรู้ด้านภาษีเพื่อใช้วิธีนี้ เปิดหน้าเข้าสู่ระบบฐานข้อมูลในเบราว์เซอร์ของคุณและพิมพ์ (เครื่องหมายวรรคตอน) ในฟิลด์สำหรับชื่อผู้ใช้ คลิกที่ Senregistrer. หากคุณเห็นข้อผิดพลาดที่ระบุว่า "ข้อยกเว้น SQL: สตริงที่ยกมาไม่ได้ถูกยกเลิกอย่างถูกต้อง" หรือ "ตัวอักษรที่ไม่ถูกต้อง" ฐานข้อมูลมีความเสี่ยงต่อการฉีด SQL

-

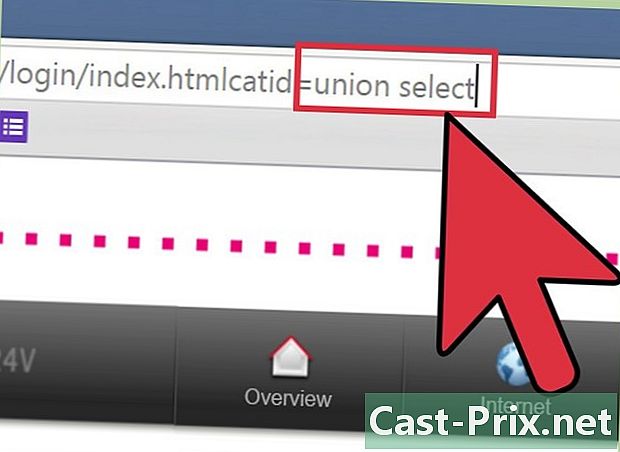

ค้นหาจำนวนคอลัมน์ กลับไปที่หน้าเข้าสู่ระบบ (หรือ URL ใด ๆ ที่ลงท้ายด้วย "id =" หรือ "catid =") และคลิกที่แถบที่อยู่ของเบราว์เซอร์ หลังจาก URL ให้กด spacebar แล้วพิมพ์สั่งซื้อโดย 1จากนั้นแตะ การเข้า. เปลี่ยน 1 เป็น 2 แล้วกดอีกครั้ง การเข้า. เพิ่มจำนวนนี้ต่อไปจนกว่าคุณจะได้รับข้อผิดพลาด จำนวนคอลัมน์คือหมายเลขที่คุณป้อนก่อนคอลัมน์ที่ทำให้เกิดข้อผิดพลาด -

ค้นหาคอลัมน์ที่ยอมรับข้อความค้นหา ที่ส่วนท้ายของ URL ในแถบที่อยู่ให้เปลี่ยนCatID = 1หรือid = 1และใส่CatID = -1หรือid = -1. กด space bar แล้วพิมพ์ยูเนี่ยนเลือก 1,2,3,4,5,6(ถ้ามีหกคอลัมน์) ตัวเลขที่คุณใส่จะต้องตรงกับจำนวนคอลัมน์และแต่ละคอลัมน์ต้องคั่นด้วยเครื่องหมายจุลภาค กด การเข้า และคุณจะเห็นตัวเลขของแต่ละคอลัมน์ที่จะยอมรับการสืบค้น -

ฉีดคำสั่ง SQL ตัวอย่างเช่นหากคุณต้องการรู้จักผู้ใช้ปัจจุบันและหากคุณต้องการทำการฉีดในคอลัมน์ที่สองคุณต้องลบทุกอย่างหลังจาก "id = 1" ใน URL ก่อนที่จะกด spacebar จากนั้นพิมพ์UNION SELECT 1, CONCAT (ผู้ใช้ ()), 3,4,5,6--. กด การเข้า และคุณจะเห็นชื่อผู้ใช้ปัจจุบันบนหน้าจอ ใช้คำสั่ง SQL ใด ๆ เพื่อแสดงข้อมูลเช่นรายการชื่อผู้ใช้และรหัสผ่านเพื่อแฮ็ค

วิธีที่ 2 แฮ็ครหัสผ่านของฐานข้อมูล

-

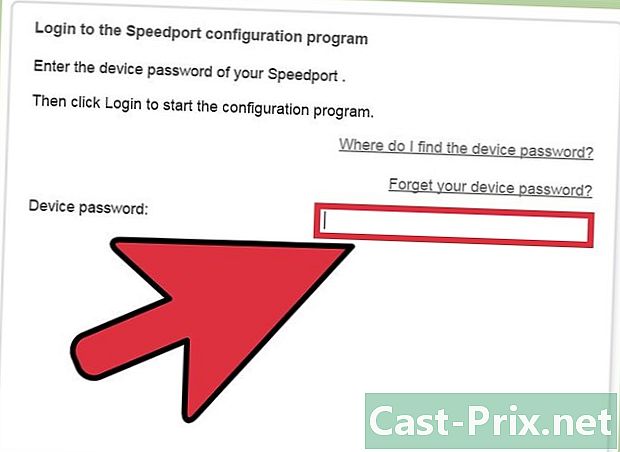

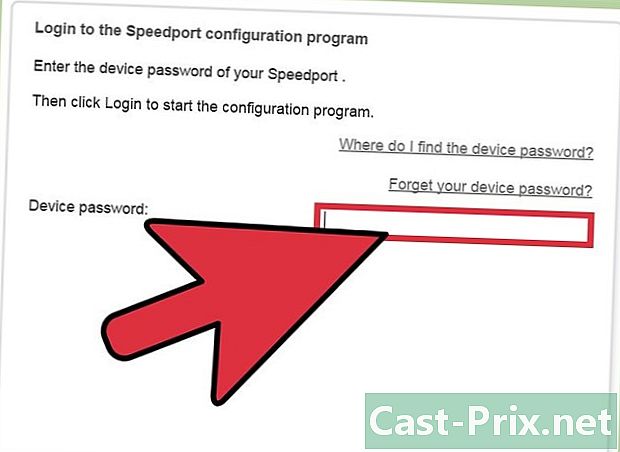

ลองเชื่อมต่อกับรูท ฐานข้อมูลบางตัวไม่มีรหัสผ่านในรูทเริ่มต้นดังนั้นคุณอาจเข้าถึงได้โดยปล่อยให้ฟิลด์รหัสผ่านว่างเปล่า ผู้อื่นมีรหัสผ่านเริ่มต้นที่คุณสามารถค้นหาได้อย่างง่ายดายด้วยการค้นหาในฟอรัมที่เหมาะสม -

ลองใช้รหัสผ่านทั่วไป หากผู้ดูแลระบบรักษาความปลอดภัยฐานข้อมูลด้วยรหัสผ่าน (ซึ่งโดยปกติจะเป็นกรณีนี้) ให้ลองใช้ชื่อผู้ใช้และรหัสผ่านร่วมกัน แฮกเกอร์บางคนกำลังโพสต์รายการรหัสผ่านออนไลน์ที่พวกเขาถอดรหัสโดยใช้เครื่องมือตรวจสอบ ลองชื่อผู้ใช้และรหัสผ่านที่ต่างกัน- ตัวอย่างเช่น https://github.com/danielmiessler/SecLists/tree/master/Passwords เป็นเว็บไซต์ที่ได้รับการยอมรับซึ่งคุณจะพบรายการรหัสผ่าน

- คุณอาจจะเสียเวลาลองใช้รหัสผ่านในมือ แต่มันก็คุ้มค่าที่จะลองก่อนที่คุณจะออกปืนใหญ่

-

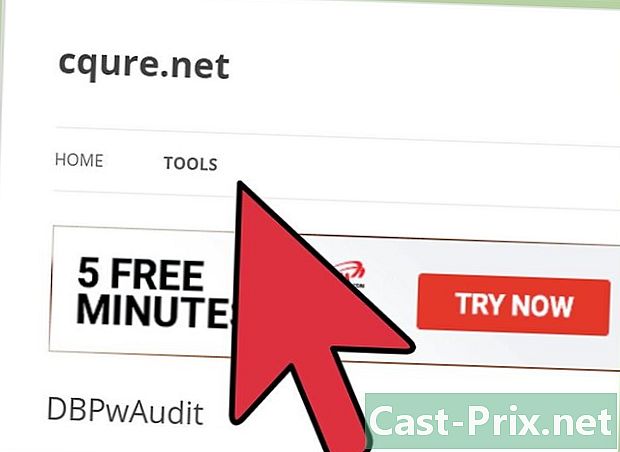

ใช้เครื่องมือตรวจสอบรหัสผ่าน คุณสามารถใช้เครื่องมือมากมายในการลองชุดคำหลายพันคำในพจนานุกรมและตัวอักษรตัวเลขหรือสัญลักษณ์เพื่อถอดรหัสรหัสผ่าน- เครื่องมือบางอย่างเช่น DBPwAudit (สำหรับ Oracle, MySQL, MS-SQL และ DB2) และ Access Passview (สำหรับ MS Access) เป็นเครื่องมือที่รู้จักกันดีที่คุณสามารถใช้กับฐานข้อมูลส่วนใหญ่ คุณยังสามารถค้นหาใน Google เพื่อค้นหาเครื่องมือใหม่ที่ออกแบบมาสำหรับฐานข้อมูลที่คุณสนใจ ตัวอย่างเช่นคุณสามารถค้นหา

เครื่องมือตรวจสอบรหัสผ่าน oracle dbถ้าคุณแฮ็คฐานข้อมูล Oracle - หากคุณมีบัญชีบนเซิร์ฟเวอร์ที่โฮสต์ฐานข้อมูลคุณสามารถเรียกใช้ซอฟต์แวร์แฮ็กรหัสผ่านเช่น John the Ripper เพื่อหามัน ตำแหน่งของไฟล์แฮชนั้นแตกต่างกันไปขึ้นอยู่กับฐานข้อมูล

- ดาวน์โหลดซอฟต์แวร์จากเว็บไซต์ที่คุณเชื่อถือเท่านั้น วิจัยเครื่องมือเหล่านี้ก่อนใช้งาน

- เครื่องมือบางอย่างเช่น DBPwAudit (สำหรับ Oracle, MySQL, MS-SQL และ DB2) และ Access Passview (สำหรับ MS Access) เป็นเครื่องมือที่รู้จักกันดีที่คุณสามารถใช้กับฐานข้อมูลส่วนใหญ่ คุณยังสามารถค้นหาใน Google เพื่อค้นหาเครื่องมือใหม่ที่ออกแบบมาสำหรับฐานข้อมูลที่คุณสนใจ ตัวอย่างเช่นคุณสามารถค้นหา

วิธีที่ 3 ใช้ช่องโหว่ในฐานข้อมูล

-

ค้นหาโปรแกรมที่เหมาะสม Sectools.org เป็นชุดเครื่องมือรักษาความปลอดภัย (รวมถึงเครื่องมือที่คุณสนใจ) ซึ่งมีมานานกว่าสิบปีแล้ว เครื่องมือของพวกเขาได้รับการยอมรับและใช้งานโดยผู้ดูแลระบบทั่วโลกเพื่อทำการทดสอบความปลอดภัย ตรวจสอบฐานข้อมูลการดำเนินงานของพวกเขา (หรือค้นหาเว็บไซต์ที่คล้ายกันที่คุณเชื่อถือ) สำหรับเครื่องมือหรือไฟล์ที่จะช่วยคุณค้นหาการละเมิดความปลอดภัยในฐานข้อมูล- นอกจากนี้คุณยังสามารถลอง www.exploit-db.com ไปที่เว็บไซต์ของพวกเขาและคลิกที่ลิงค์ ค้นหาจากนั้นทำการค้นหาประเภทของฐานข้อมูลที่คุณต้องการแฮ็ค (เช่น Oracle) พิมพ์รหัส captcha ในฟิลด์ที่เหมาะสมและทำการค้นหา

- ค้นคว้าโปรแกรมที่คุณต้องการใช้เพื่อทราบว่าต้องทำอย่างไรในกรณีที่เกิดปัญหา

-

ค้นหาเครือข่ายที่มีช่องโหว่ด้วย Wardriving . การขับรถประกอบด้วยการขับรถ (หรือเดินหรือขี่จักรยาน) ในพื้นที่เพื่อสแกนเครือข่ายไร้สายด้วยเครื่องมือ (เช่น NetStumbler หรือ Kismet) เพื่อค้นหาสิ่งที่ไม่มีการป้องกัน ในทางเทคนิคแล้วมันถูกกฎหมายอย่างสมบูรณ์ สิ่งที่ไม่ถูกกฎหมายคือการใช้เครือข่ายที่คุณพบว่ามีจุดประสงค์ที่ผิดกฎหมาย -

ใช้เครือข่ายนี้เพื่อแฮ็คของคุณ ถ้าคุณต้องการทำสิ่งที่คุณไม่ควรทำจริง ๆ มันจะดีกว่าถ้าคุณทำจากเครือข่ายที่ไม่ใช่ของคุณ เชื่อมต่อกับเครือข่ายเปิดที่คุณค้นพบผ่านการควบคุมและใช้ซอฟต์แวร์แฮ็คที่คุณดาวน์โหลด

- เก็บข้อมูลที่สำคัญหลังไฟร์วอลล์เสมอ

- ตรวจสอบให้แน่ใจว่าคุณปกป้องเครือข่ายไร้สายของคุณด้วยรหัสผ่านเพื่อที่คุณจะไม่สามารถใช้การแฮ็คของคุณได้

- ค้นหาแฮ็กเกอร์คนอื่นและขอคำแนะนำจากพวกเขา บางครั้งเทคนิคแฮ็คที่ดีที่สุดไม่พบในฟอรัมอินเทอร์เน็ต

- ทำความเข้าใจกฎหมายและผลที่ตามมาจากการกระทำของคุณในประเทศของคุณ

- อย่าพยายามเข้าถึงสิ่งผิดกฎหมายจากเครือข่ายของคุณ

- มันผิดกฎหมายที่จะมีการเข้าถึงฐานข้อมูลที่ไม่ใช่ของคุณ